Den senaste Bybit-hackningen på 1,5 miljarder USD gjorde att den nordkoreanska Lazarus Group blev en av de 15 största Ethereum-innehavarna i världen. Intrånget skapade oro i kryptovärlden och varnade användare som tidigare trodde att Ethereum var ett av de säkraste och mest decentraliserade nätverken.

I en konversation med BeInCrypto diskuterade representanter från Holonym, Cartesi och Komodo Platform konsekvenserna av detta intrång, åtgärder för att förhindra liknande situationer i framtiden och hur allmänhetens förtroende för Ethereum kan återställas.

En Annorlunda Typ av Intrång

Bybit-hackningen skakade kryptosamhället inte bara på grund av mängden stulna medel utan också på grund av intrångets natur.

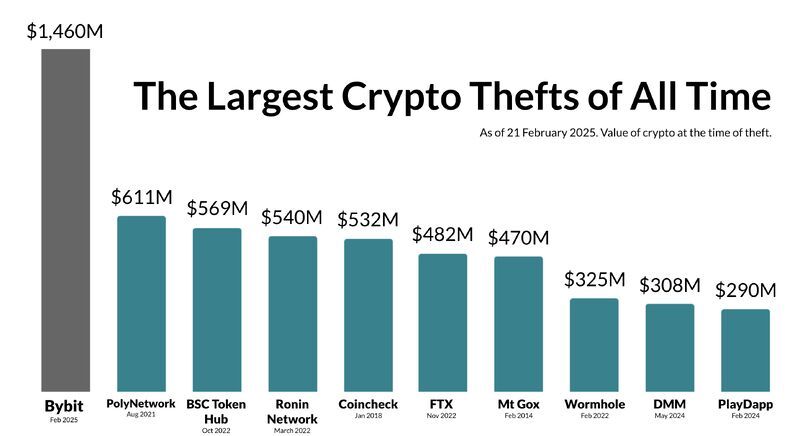

Medan andra kryptobörsintrång, som 2014 Mt. Gox-episoden eller 2018 Coincheck-hackningen, involverade privata nycklar eller direkta kompromisser av börsplånböcker, var Bybits situation annorlunda.

Istället för att stjäla privata nycklar manipulerade hackarna transaktionssigneringsprocessen, vilket indikerar att det var en attack på infrastruktur-nivå. Transaktionssigneringsprocessen var målet istället för själva tillgångsförvaringen.

Forensisk analys av Bybit-hackningen spårade intrånget till Safe Wallet, en multisignatur-plånboksinfrastruktur som tillhandahålls av en tredje part. Safe Wallet använder smarta kontrakt och molnlagrade JavaScript-filer på AWS S3 för att bearbeta och säkra transaktioner.

Hackare kunde hemligt ändra transaktioner genom att injicera skadlig JavaScript i Safe Wallets AWS S3-lagring. Därför, även om Bybits system inte hackades direkt, ändrade hackarna destinationen för överföringar som Bybit hade godkänt.

Denna detalj avslöjade en allvarlig säkerhetsbrist. Tredjepartsintegrationer blir svaga punkter även om en börs säkrar sina system.

Lazarus Group bland Ethereums största innehavare

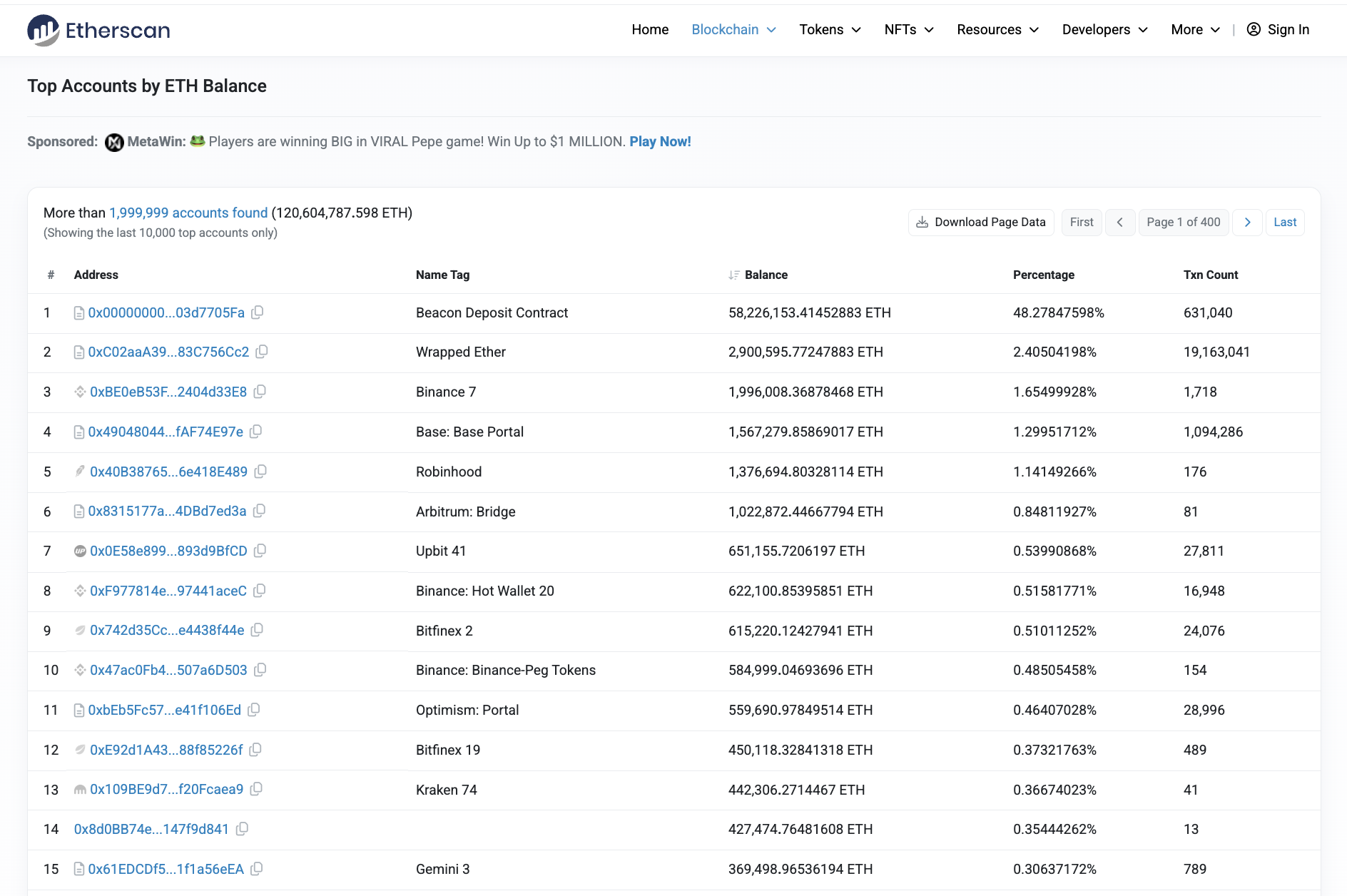

Efter det monumentala intrånget är Nordkorea bland de 15 största Ethereum-innehavarna.

Enligt on-chain data har Gemini, som tidigare hade 15:e platsen, 369 498 ETH i sin Ethereum-plånbok. Eftersom Bybit-hackarna stal över 401 000 ETH, har de nu gått om Gemini i ägande.

Det faktum att en ökänd grupp som Lazarus, ansvarig för flera högprofilerade hackningar i kryptosektorn, nu innehar en så viktig mängd Ether väcker flera förtroendefrågor. Medan initial spekulation pekade på en svaghet i Ethereums decentraliserade natur, avfärdar Nanak Nihal Khalsa, medgrundare av Holonym, detta påstående.

Eftersom Ethereums styrning och konsensusmekanismer förlitar sig på validerare snarare än tokeninnehavare, komprometterar inte Lazarus Groups innehav av en så stor mängd ETH nätverkets övergripande decentralisering.

“Lazarus äger fortfarande mindre än 1 % av ETH i omlopp, så jag ser det inte som särskilt relevant utöver enkla optiska skäl. Även om det är mycket ETH, äger de fortfarande mindre än 1 %. Jag är inte alls orolig,” sa Khalsa till BeInCrypto.

Kadan Stadelmann, Chief Technology Officer på Komodo Platform, höll med och betonade att Ethereums infrastrukturdesign är källan till dess svaghet.

“Det bevisar en sårbarhet i Ethereums arkitektur: olagliga aktörer kan utöka sina innehav ytterligare genom att rikta in sig på börser eller DeFi-protokoll och därmed påverka marknadsdynamiken och eventuellt ändra styrningsbeslut i Ethereums off-chain-processer genom att rösta på förbättringsförslag. Även om Ethereums tekniska decentralisering inte har komprometterats, har Lazarus Group urholkat förtroendet för Ethereum,” sa Stadelmann till BeInCrypto.

Men även om tokeninnehavare inte kan påverka Ethereums konsensusmekanismer, kan de manipulera marknader.

Potentiella effekter och marknadsmanipulationer

Även om Bybit-hackarna har redan tvättat de stulna ETH, beskrev Stadelmann flera möjliga scenarier som Lazarus Group kunde ha genomfört med den stora förmögenhet de ursprungligen samlade. Ett alternativ är staking.

“Ethereums Proof-of-Stake-säkerhet bygger på ärliga validerare och motståndskraft hos plånböcker, börser och dApps. Lazarus Groups byte hotar inte blockkedjans konsensusmekanism, eftersom deras innehav inte är kända för att vara stakade, men det väcker ändå oron att detta kan uppnås. De är osannolikt att göra detta, eftersom de stulna medlen har spårats,” förklarade han.

Lika osannolikt är att Bybit-hackarna skulle orsaka en betydande marknadsnedgång genom att sälja alla sina innehav.

“Deras innehav ger dem möjlighet att manipulera marknader, till exempel om de säljer sina innehav. Detta skulle vara svårt att göra eftersom deras ETH är flaggade. Om de försöker växla ETH genom försäljning kan deras tillgångar frysas,” tillade Stadelmann.

Det som Stadelmann är mest orolig för i framtiden är den påverkan hack kan ha på Ethereums Layer 2-protokoll.

“Lazarus och dess partners kan försöka attackera Layer 2-protokoll som Arbitrum och Optimism. En censurattack på Layer 2 kan undergräva dApps och få ekosystemet att röra sig mot centraliserade transaktionssekvenserare. Det skulle understryka Ethereums svaghet,” sa han.

Även om Ethereums nätverk inte komprometterades, visade Safe Wallet-attackerna på sårbarheterna i det större ekosystemets säkerhet.

“Intrånget har definitivt ökat spänningarna i ekosystemet och skapat en ojämn tokenfördelning. Frågan kvarstår: kommer Lazarus eller andra hackargrupper associerade med statliga aktörer att försöka utnyttja Ethereum-ekosystemet, särskilt på Layer 2?” avslutade Stadelmann.

Det väckte också frågor om behovet av bättre säkerhetsstandarder.

Verifiering över tillit

Khalsa hävdade att Bybit-hacket, även om det inte hotar Ethereums kärnsäkerhet, betonade behovet av förbättrade säkerhetsstandarder bland användare.

“Att säga att hacket är Ethereums problem är som att säga att dödsfall i bilolyckor är bilens problem när föraren inte bar säkerhetsbälte. Kan bilen ha fler säkerhetsåtgärder? Ja, och det borde den. Men precis som ett säkerhetsbälte har lite att göra med bilen, hade hacket lite att göra med Ethereum. Det är ett protokoll och det fungerade precis som avsett. Problemet är bristen på bekvämlighet och kunskap för att säkert förvara digitala tillgångar,” sa han.

Specifikt avslöjade incidenten sårbarheter inom multisignaturplånböcker, vilket visade att beroende av tredjepartsintegrationer kan introducera betydande risker, även med robust intern säkerhet. I slutändan blir även de mest sofistikerade plånbokssäkerhetsåtgärderna ineffektiva om signeringsprocessen kan komprometteras.

Khalsa betonade att beprövade självförvaringssäkerhetsåtgärder finns, medan multisignaturplånböcker inte är bland dem. Han tillade att statliga myndigheter borde ha förespråkat bättre säkerhetsstandarder och praxis för länge sedan.

“Den konsekvens vi alla kan hoppas på är att bli seriösa med att stoppa Nordkorea från att stjäla fler medel. Även om det inte är statens plats att ändra hur självförvaring utförs, är det absolut statens plats att uppmuntra bättre branschens ‘bästa praxis’. Denna attack berodde på myten att multisignaturer av hårdvaruplånböcker är säkra. Tyvärr krävdes denna attack för att det skulle erkännas, men bättre standarder satta av statliga myndigheter kan uppmuntra säkrare praxis utan behov av 1,5 miljarder USD kompromisser för att väcka industrin,” hävdade han.

Incidenten avslöjade också behovet av att verifiera transaktioner snarare än att lita på tredjepartsapplikationer.

En lösning på front-end-sårbarheter

Genom att injicera skadlig JavaScript i sårbara Safe Wallet-molnservrar, lanserade Lazarus Group en sofistikerad attack, vilket gjorde det möjligt för dem att efterlikna gränssnittet och lura användare.

Enligt Erick de Moura, medgrundare av Cartesi, belyser denna exploatering en kritisk sårbarhet. Problemet ligger i beroendet av centraliserade bygg- och distributionskanaler inom ett system avsett för decentralisering.

“SAFE-incidenten tjänar som en skarp påminnelse om att Web3 bara är så säkert som dess svagaste länk. Om användare inte kan verifiera att gränssnittet de interagerar med är äkta, blir decentralisering meningslös,” sa han.

De Moura tillade också att en vanlig missuppfattning i Web3-säkerhet är att smarta kontraktsbrott är bland de mest effektiva formerna av hackning av börser. Han anser dock att Lazarus Groups strategi på Bybit bevisar motsatsen. Att injicera skadlig kod i front-end eller andra off-chain-komponenter är mycket mer sömlöst.

“Hackarna behövde inte bryta smarta kontrakt eller manipulera ByBits system direkt. Istället injicerade de skadlig kod i front-end-gränssnittet och lurade användare att tro att de interagerade med en betrodd plattform,” förklarade han.

Trots dessa sårbarheter är en övergång från förtroendebaserad till verifierbar säkerhet möjlig.

Argumentet för reproducerbara byggen

De Moura ser Bybit-hacket som en väckarklocka för Web3-gemenskapen. När börser och utvecklare omvärderar sin säkerhet, menar han att verifierbara, reproducerbara byggen är viktiga för att förhindra framtida attacker.

”I grunden säkerställer ett reproducerbart bygge att när källkoden kompileras, producerar det alltid samma binära resultat. Detta garanterar att programvaran användarna interagerar med inte har ändrats av en tredje part någonstans i distributionskedjan,” sa han.

Blockkedjeteknik är avgörande för att säkerställa att denna process sker.

”Föreställ dig ett system där varje programvarubyggnad genererar binärer och resurser på ett verifierbart sätt, med deras fingeravtryck (eller checksummor) lagrade på blockkedjan. Istället för att köra sådana byggen på molnservrar eller datorer som är utsatta för säkerhetsbrott, kan de utföras på dedikerade blockkedjeprocessorer eller decentraliserade beräkningsorakel,” berättade De Moura för BeInCrypto.

Användare kan jämföra checksumman av de front-end-resurser de laddar mot data på blockkedjan genom ett webbläsartillägg eller funktion. En lyckad matchning indikerar en autentisk bygggränssnitt, medan en avvikelse signalerar en möjlig kompromiss.

”Om en verifierbar reproducerbar byggmetod hade tillämpats på SAFE, kunde exploiten ha förhindrats. Den skadliga front-end skulle ha misslyckats med verifieringen mot blockkedjans register, vilket omedelbart skulle ha avslöjat attacken,” avslutade De Moura.

Denna metod erbjuder ett användbart alternativ till att förlita sig på användare med varierande nivåer av självförvarings kunskap.

Åtgärda brister i användarkunskap

När attacker blir mer sofistikerade, utgör bristen på användarkunskap om hur man säkert förvarar digitala tillgångar en betydande sårbarhet.

Bybit-hacket frustrerade användare som ursprungligen trodde att beroendet av tredjepartsintegrationer skulle räcka för att skydda deras tillgångar. Det påverkade också den bredare uppfattningen om kryptovalutasäkerhet.

”Det visar att krypto fortfarande är i Vilda Västern och i sin tillväxtfas när det gäller säkerhet. Jag tror att om ett par år kommer vi att ha överlägsen säkerhet men i sitt nuvarande tillstånd är den allmänna rädslan välgrundad,” sa Khalsa.

Slutligen kommer det att vara viktigt för Web3-gemenskapen att omfamna olika metoder för att bygga ett säkrare och mer motståndskraftigt ekosystem. En bra startpunkt är att kräva bättre branschpraxis och utvärdera integrationen av verifierbara, reproducerbara byggen.