Cybersäkerhetsföretaget Kaspersky avslöjade en YouTube-krypto-malware-utpressning där angripare utnyttjar plattformens system för upphovsrättsvarningar för att tvinga influencers att lägga till skadliga länkar i sina videobeskrivningar.

Dessa handlingar ledde intet ont anande tittare till malware-infekterade nedladdningar när YouTube-innehållsskapare gav efter för utpressningen.

Kaspersky avslöjar SilentCryptoMiner

Kasperskys rapport avslöjar att hackare utnyttjar det förtroende som YouTube-influencers har byggt upp med sina följare, vilket gör denna kampanj särskilt farlig. Den nämner en malware-kampanj där cyberbrottslingar sprider malware förklädd som verktyg för att kringgå digitala begränsningar.

Specifikt utnyttjar hackarna upphovsrättsklagomål, hotar och utpressar YouTube-innehållsskapare att marknadsföra SilentCryptoMiner. SilentCryptoMiner är en sofistikerad krypto-gruv trojan baserad på den populära öppen källkod gruvprogramvaran XMRig.

Enligt rapporten bryter malwaren kryptovalutor som Ethereum (ETH), Ethereum Classic (ETC), Monero (XMR) och Ravencoin (RVN). Den använder också Bitcoin-blockkedjan för att behålla kontrollen över botnät.

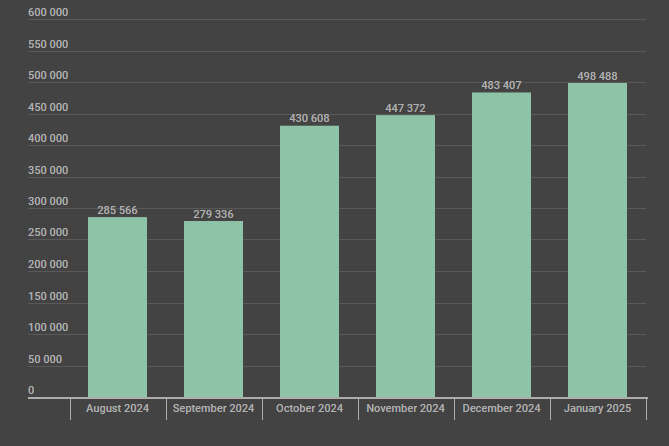

Under de senaste sex månaderna har Kaspersky upptäckt mer än 2,4 miljoner Windows Packet Divert-drivrutinsinstanser. Rapporten säger att cyberbrottslingar utnyttjar dessa för att manipulera nätverkstrafik. De presenterar många verktyg som legitima programvarulösningar men innehåller dolda skadliga laster.

När den är installerad, stannar malwaren kvar på offrets system, kringgår säkerhetsåtgärder och ändrar kritiska systemfiler.

I rapporten lyfter Kaspersky fram ett fall där en YouTuber med 60 000 prenumeranter omedvetet hjälpte till att sprida malwaren. Skaparen publicerade ursprungligen videor som visade hur man kringgår vissa onlinebegränsningar och inkluderade en länk till ett påstått verktyg för att kringgå begränsningar.

Men filen var infekterad med SilentCryptoMiner. Senare redigerade de den infekterade videobeskrivningen för att ta bort länken och ersatte den med en varning som sa att programmet “inte fungerar”.

“Nästa steg hotade angriparna innehållsskaparna under förevändning av upphovsrättsintrång, och krävde att de skulle posta videor med skadliga länkar eller riskera att deras YouTube-kanaler stängs ner. På detta sätt kunde bedragarna manipulera populära YouTubers rykte för att tvinga dem att posta länkar till infekterade filer,” stod det i ett utdrag i rapporten.

Användning av copyright-strikes för att tvinga YouTubers

I ett mer lömskt drag har hackare också lämnat in falska upphovsrättsanspråk mot YouTubers som vägrar samarbeta. Genom att hota innehållsskapare med kanalnedstängningar har cyberbrottslingar tvingat dem att distribuera malwaren.

Cybersäkerhetsexperter varnar för att YouTube och andra sociala medieplattformar kanske inte är de enda målen för sådana utpressningsscheman. Illasinnade aktörer kan snart använda liknande taktiker på Telegram och andra meddelandeplattformar där influencers interagerar med sina gemenskaper.

Därför bör användare vara försiktiga när de laddar ner programvara från icke-verifierade källor. Vad som verkar vara hjälpsamma verktyg kan fungera som en ingång för skadliga aktiviteter. Samtidigt kommer denna upptäckt bara en månad efter att Kaspersky avslöjade ett annat stort cybersäkerhetshot.

“Våra experter har upptäckt en ny datastjälande trojan, SparkCat, aktiv i App Store och Google Play sedan åtminstone mars 2024. SparkCat använder maskininlärning för att skanna bildgallerier, stjäla kryptovaluta plånboksåterställningsfraser, lösenord och annan känslig data gömd i skärmdumpar,” hävdade företaget .

Detta belyser de växande riskerna som kryptovalutainvesterare står inför. När YouTube-influencers blir huvudmål för cyberbrottslingar har blockkedjeintelligensplattformen Arkham börjat spåra deras portföljer.

Den nya funktionen, kallad “Key Opinion Leader (KOL) Label,” spårar plånböckerna hos influencers med över 100 000 följare på X. Detta innebär att investerare kan övervaka om influencers verkligen stöder de tokens de marknadsför eller om deras rekommendationer bara är betald reklam. Detta belyser hur influencers roll sträcker sig bortom sociala medier.